Secret Store連携

Overview

IntegrationsメニューではSecret Storeの情報を入力し管理します。

Secret Storeを通じて安全にDBおよびサーバー認証情報を管理でき、ユーザーに直接的な認証情報露出なしにDBおよびサーバーに安全に接続できます。 コネクション接続情報保存時認証情報をQueryPie内部に保存するのではなくSecret Storeから取得して認証できるよう設定できます。

実際Secret Storeの使用可否はSecurityメニューで設定できます。 以下はQueryPieでサポート中のSecret Storeサービスリストです。

- HashiCorp Vault

- Microsoft Active Directory

- AWS Secrets Manager(QueryPie ACPバージョン11.6.0から利用可能)

HashiCorp Vault連携情報の入力

Vault連携時の事前準備事項:

- QueryPieと連携するVaultサーバー:

- Vaultと連携するには該当Vaultサーバーが動作していなければなりません。Vaultサービスが実行され、APIリクエストを処理でき、Vaultで認証処理を実行できなければなりません。

- Vaultに保存されたリソースの認証情報:

- Vaultと連携するにはVaultに接続するサービス(例:DB、Serverなど)の認証情報を事前に保存しておく必要があります。連携しようとするサービスに対するアクセス権限と認証情報(例:Username、Password、APIキーなど)をVaultに保存した状態を意味します。

- 認証情報呼び出しのための正しいパス(Path):

- Vaultに保存された資格証明を識別するのに使用されるパスは正確でなければなりません。これはVaultでどの資格証明を取得すべきかを指定するパスを言います。このパスはVaultに保存されたリソースおよび資格証明と接続されます。

- より詳細なVault構成はHashicorp Vault Documentation公式ドキュメント を参照してください。

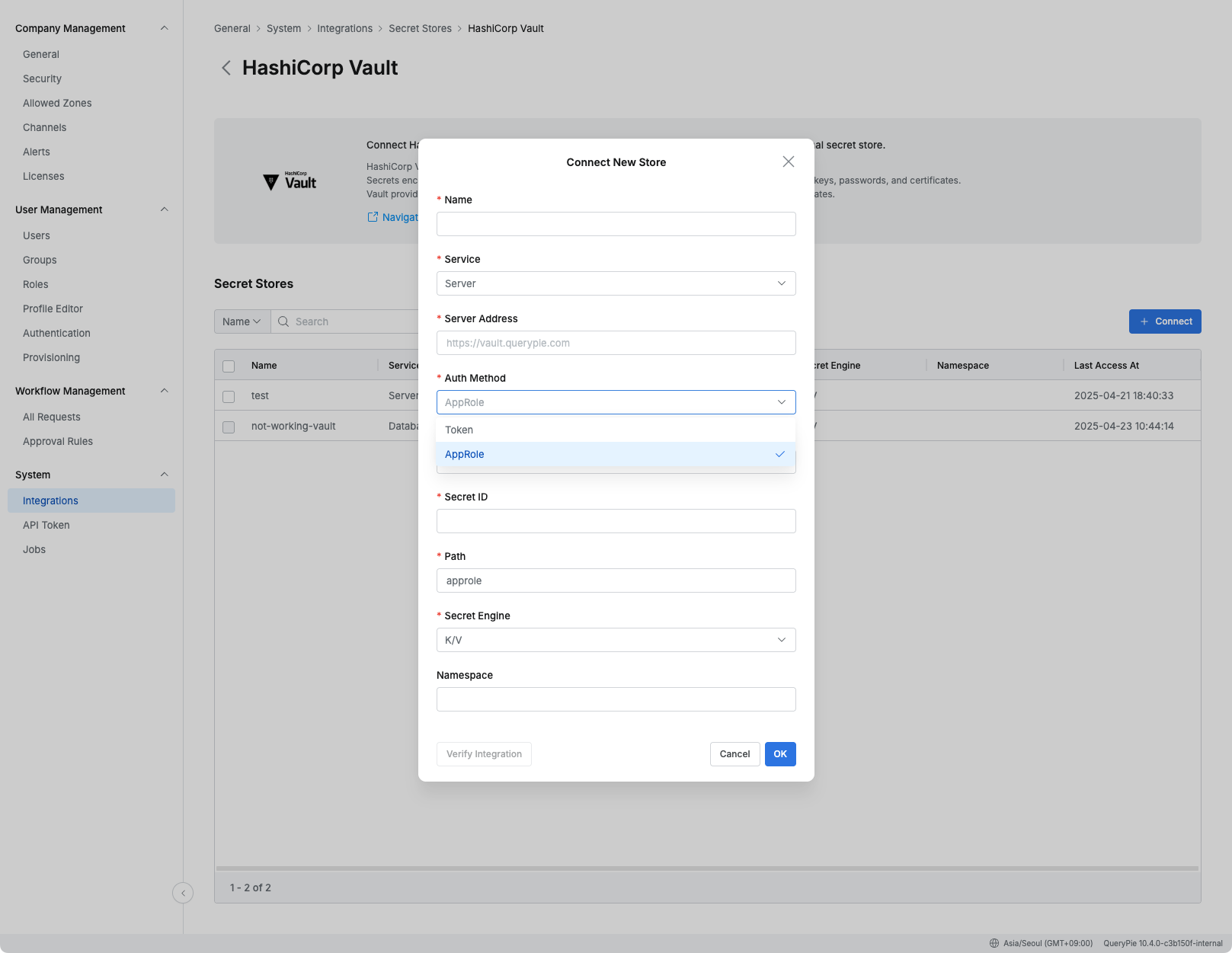

Administrator > General > System > Integrations > HashiCorp Vault > Connect

- HashiCorp Vaultページで

Connectボタンをクリックします。 - Name : Secret Storeの名称を入力します。

- Service: このSecret Storeの接続を使用するサービス(DBまたはServer)を選択します。

- Service項目は保存後変更できません。

- 選択されたSecret Storeタイプにより連携のための認証情報を入力します。

- Server Address : Secret Storeサーバーのアドレスを入力します。

- Auth Method : QueryPieとVaultの認証方式を選択します。

- Token : Vaultで発行されたTokenを利用した認証方式です。

- AppRole : Role IDとSecret IDの組み合わせを利用した認証方式です。

- Role ID : AppRole認証時に必須で使用される固有識別子です。

- Secret ID : ログイン時に必要な秘密Credentialsです。

- Secret Engine : Hashicorp VaultのSecret Engineタイプを選択します。

- 現在のバージョン基準でDatabase、K/V、SSH OTP、SSH CAエンジンの4つをサポートしています。

- Secret Engineは保存後変更できません。

- 変更したい場合はすべてのコネクションのSecret Store設定を解除した後再設定が必要です。

- Namespace : VaultのNamespaceを入力します。

- Namespace項目は保存後変更できません。

- 必要なすべての情報を入力したら、Verify integrationボタンをクリックします。

- すべての情報が正しく入力されていれば、✔️ Successメッセージが表示されます。

OKボタンをクリックして保存します。

実際にQueryPieでSecret Storeに認証情報を保存するには、Vault連携を完了した後SecurityページでSecret Store使用を有効化する必要があります。 詳細内容はSecurity l Secre Store設定ドキュメントを参照してください。

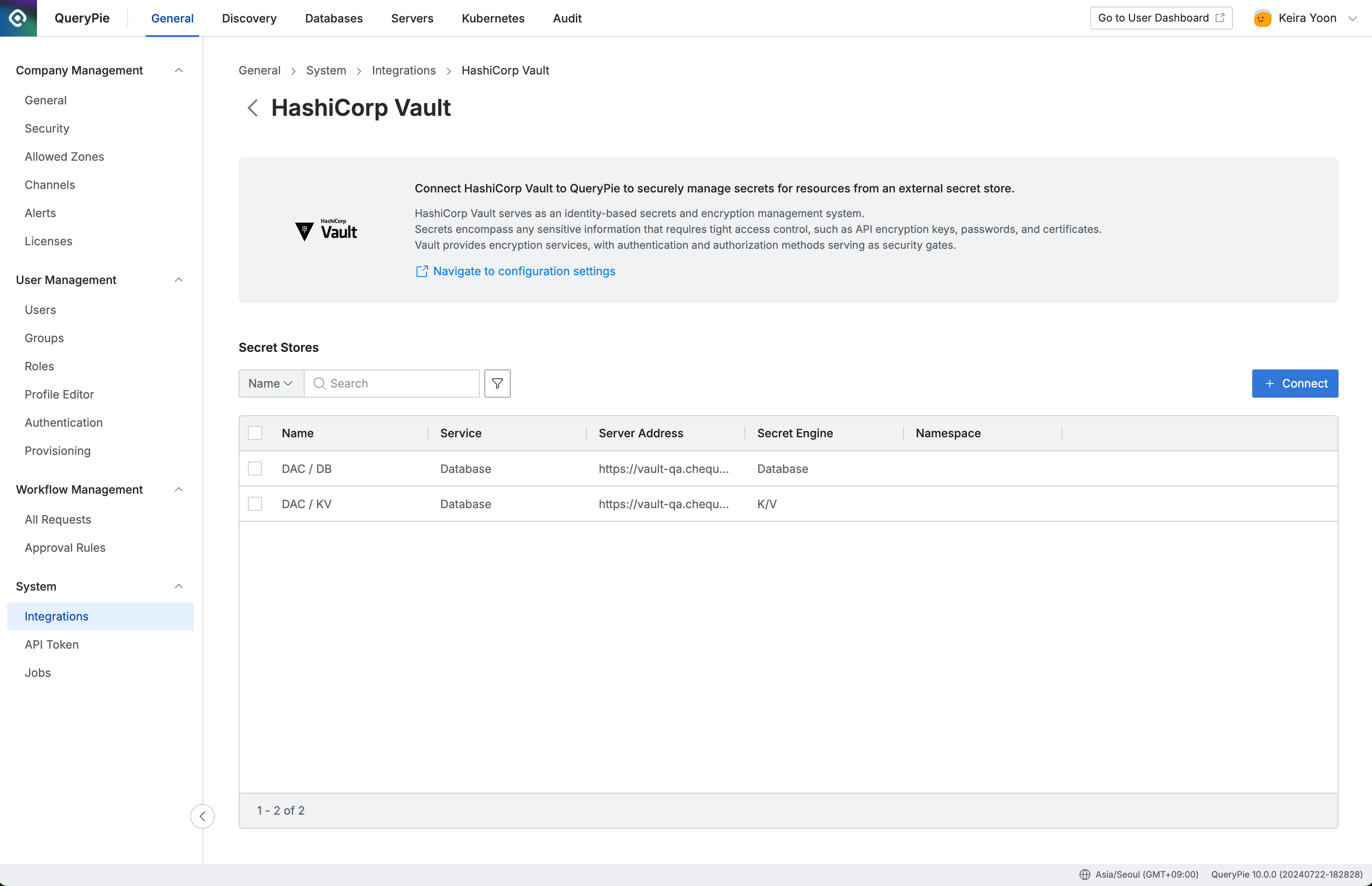

HashiCorp Vault連携情報の照会

Administrator > General > System > Integrations > HashiCorp Vault

- Administrator > General > System > Integrations > メニューに進入します。

- Secret Store下部のHashiCorp Vaultタイルをクリックします。

- 現在連携中のVaultリストを照会できます。

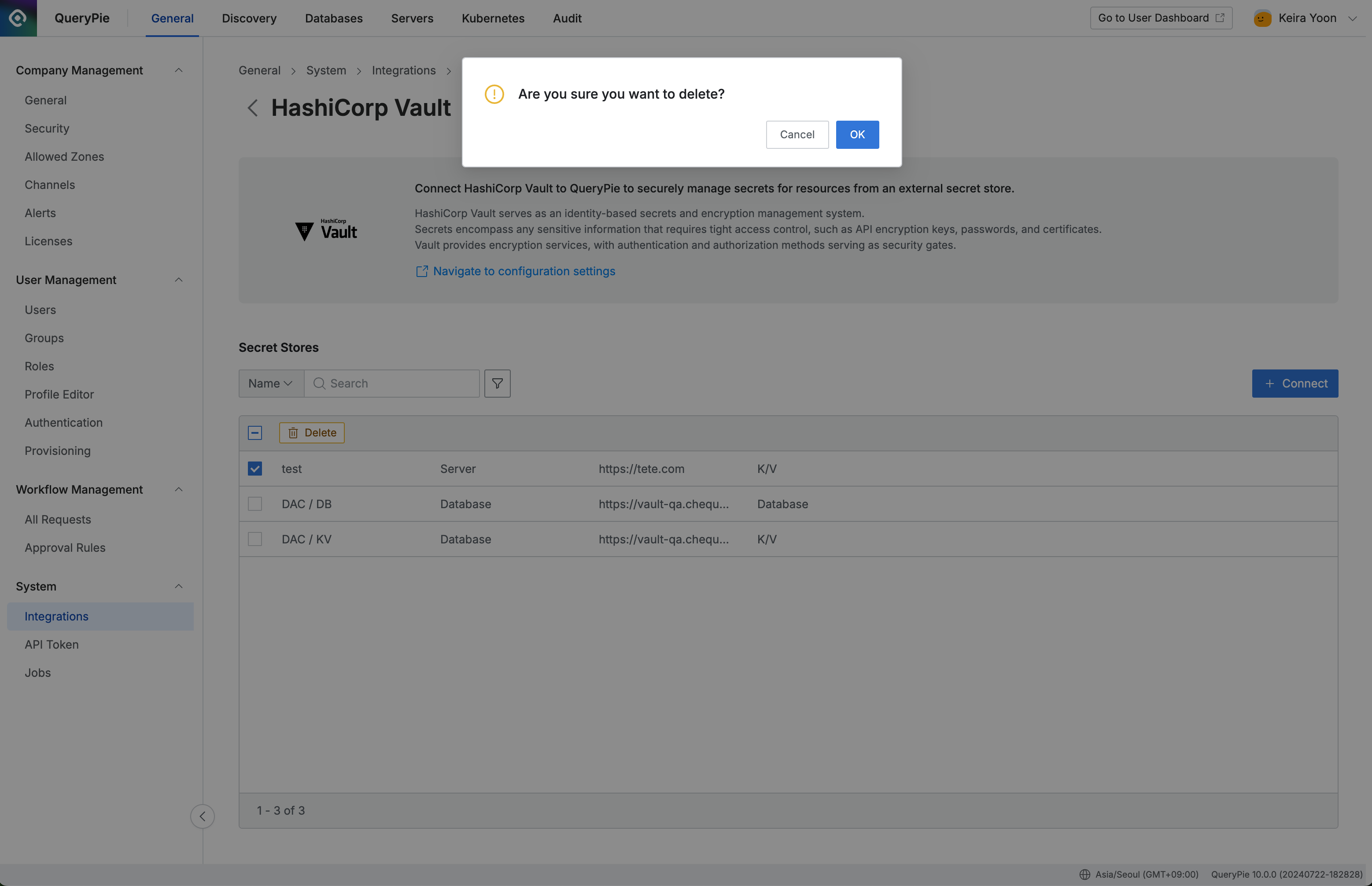

HashiCorp Vault連携情報の削除

Administrator > General > Securityページ内Secret Store有効化を解除するにはまず連携されているVault情報をすべて削除する必要があります。 以下は連携情報を削除する方法です。

Administrator > General > System > Integrations > HashiCorp Vault > Delete

- テーブルでチェックボックスを選択するとヘッダー領域に

Deleteボタンが表示されます。ボタンをクリックします。 - 削除確認モーダルで

OKボタンをクリックします。 - リスト上で、選択したリストアイテムの削除完了を確認します。

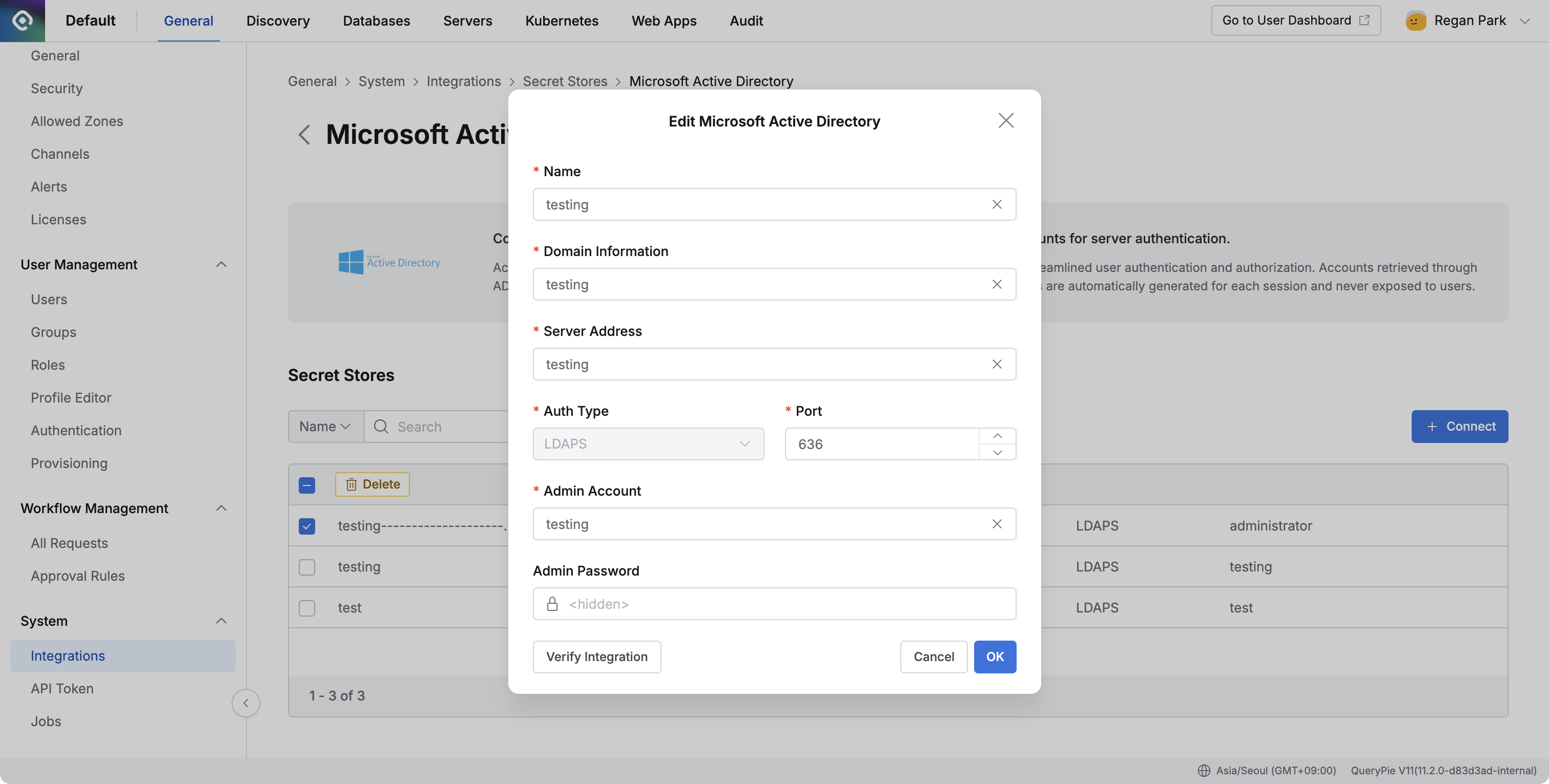

Active Directory連携情報の入力

Active Directory連携時の事前準備事項:

- Active Directoryサーバー: QueryPieと連携するADサーバーが正常に動作していなければならず、LDAPS(LDAP over SSL)接続をサポートしなければなりません。

- 管理者アカウント情報: ADに接続して他のユーザーアカウントのパスワードを変更できる権限を持つアカウントの情報(ユーザー名、パスワード)が必要です。

- ネットワーク設定: QueryPieサーバーからADサーバーのLDAPSポート(デフォルト値:636)にアクセス可能でなければなりません。

- Active Directoryページで

+ Connectボタンをクリックします。 - 連携に必要な情報を入力します。

- Name: 連携情報の名称を入力します。

- Domain Information: パスワードを管理するActive Directoryのドメイン名を入力します。

- Server Address: Active Directoryサーバーのアドレスを入力します。

- Auth Type: 認証方式はLDAPSで固定されています。

- Port: LDAPSポート番号を入力します。(デフォルト値:636)

- Admin Account: ADに接続する管理者アカウントのユーザー名を入力します。このアカウントは他のユーザーのパスワードを変更できる権限が必要です。

- Admin Password: 管理者アカウントのパスワードを入力します。

- すべての情報を入力したら、

Verify IntegrationボタンをクリックしてADサーバーとの連携を確認します。 - 連携確認成功メッセージが表示されると

Saveボタンをクリックして設定を完了します。

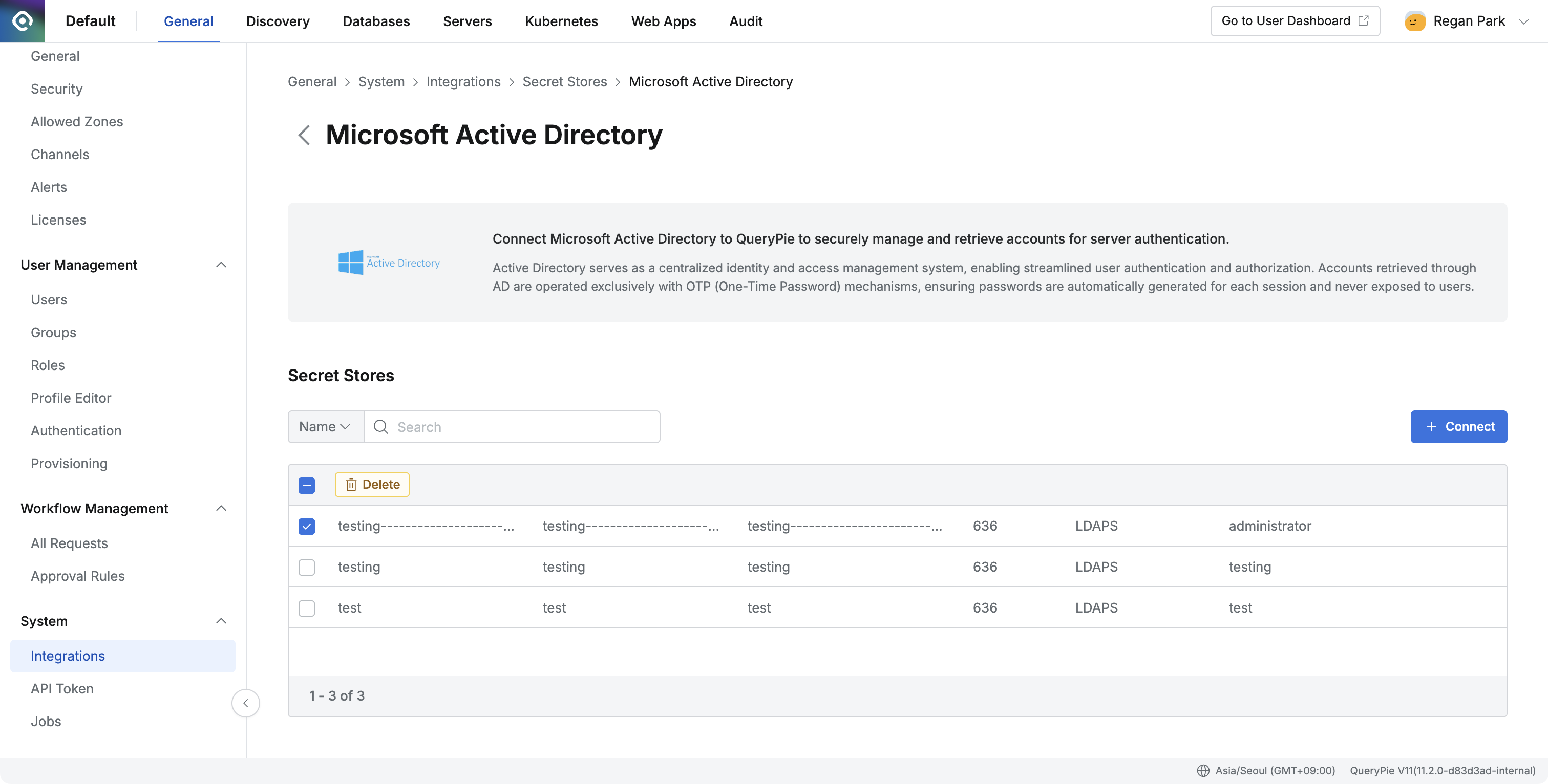

Active Directory連携情報の照会

Administrator > General > System > Integrations > Microsoft Active Directory

Admin > General > System > Integrations > Secret Storesメニューに進入します。- Microsoft Active Directory(AD)タイルをクリックします。

- 現在連携中のAD情報リストを照会できます。

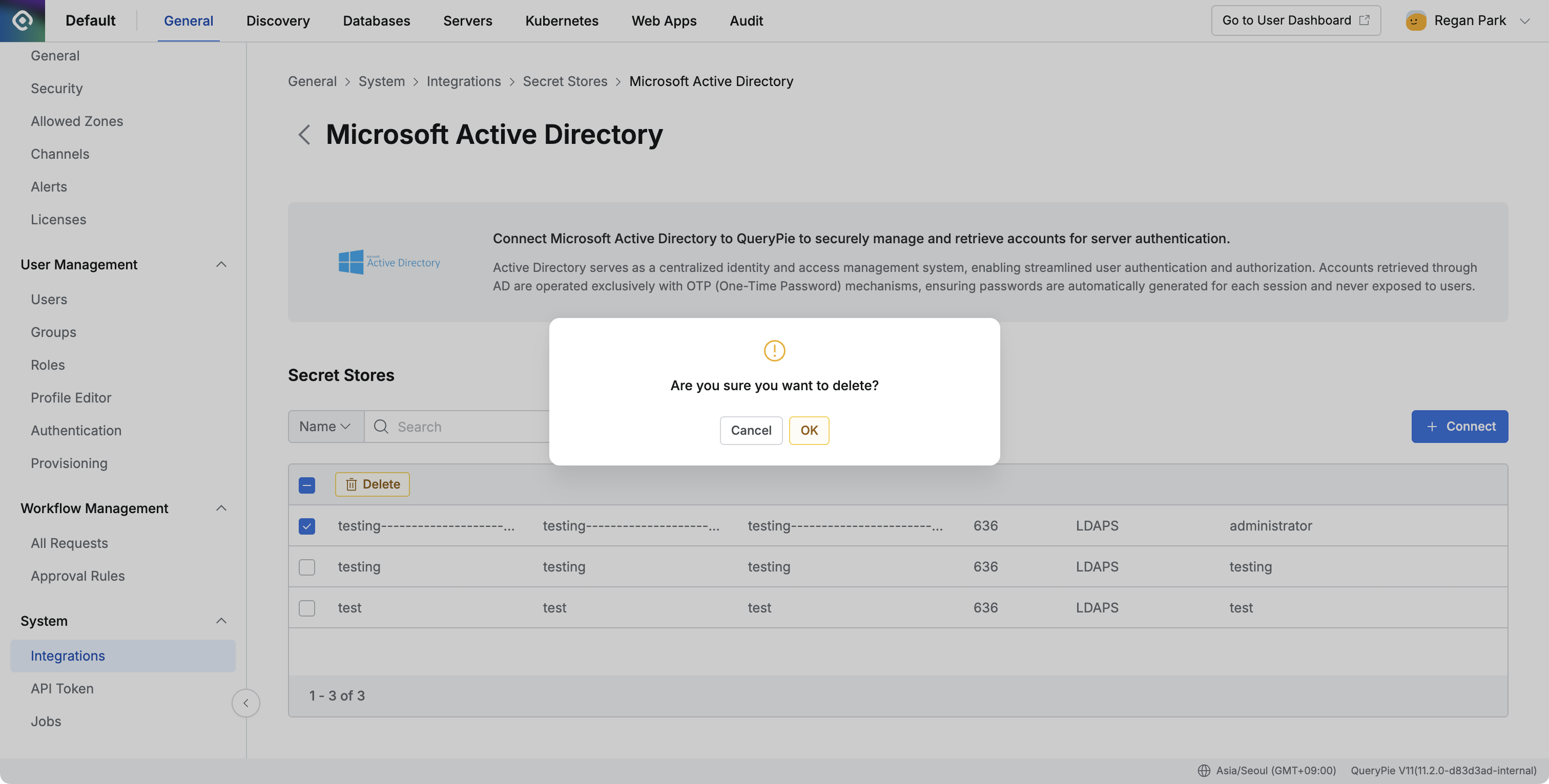

Active Directory連携情報の削除

- 削除するAD情報のテーブル項目でチェックボックスを選択するとヘッダー領域に

Deleteボタンが表示されます。該当ボタンをクリックします。 - 削除確認モーダルで

OKボタンをクリックします。 - リストで選択した項目が削除されたか確認します。

Active Directory削除時の注意事項 Active Directory連携情報を削除する前に、該当ADドメインと接続されたすべての個人アカウント(UPN)をまず削除する必要があります。 Admin > Servers> Account Management > Active Directoryタブで関連アカウントをすべて削除した後次の手順を進行してください。

AWS Secrets Manager連携情報の入力

AWS Secrets Managerに関する詳細はAWS公式ドキュメント を参照してください。

Admin > General > System > Integrations > Secret Storesメニューに移動します。- AWS Secrets Managerタイルを選択します。

+ Connectボタンをクリックします。- Secret Store作成のための情報を入力します。

- Name : Secret Storeの名称を入力します。

- Region : AWS Regionを選択します(例:ap-northeast-2)。

- Auth Method : 認証方式を選択します。

- IAM Role : QueryPie ACP実行環境に構成されたデフォルトのAWS資格証明を使用します。別途の認証情報入力は必要ありません。

- Access Key : AWS IAM Access Keyで認証します。以下の項目を追加で入力します。

- Access Key ID : AWS IAM Access Key IDを入力します。

- Secret Access Key : AWS IAM Secret Access Keyを入力します。

- Assume Role : Role ARNを使用してAssume Role方式で認証します。必要に応じてCross-accountアクセスにも使用できます。以下の項目を追加で入力します。

- Role ARN : IAM Role ARNを入力します(例:

arn:aws:iam::123456789012:role/MyRole)。 - External ID :(任意)Cross-accountアクセスに関連するExternal IDを入力します。

- Role ARN : IAM Role ARNを入力します(例:

Verify IntegrationボタンをクリックしてAWS接続状態を検証します。OKボタンをクリックして保存します。

AWS Secrets Managerにアクセスするためには、IAMプリンシパル(ユーザーまたはRole)にsecretsmanager:DescribeSecret、secretsmanager:GetSecretValue権限が必要です。

Assume Roleを使用する場合、対象Roleにも該当権限が付与されている必要があります。

AWS IAMに関する詳細はAWS公式ドキュメント を参照してください。

AWS Secrets Manager連携情報の照会

Admin > General > System > Integrations > Secret Storesメニューに移動します。- AWS Secrets Managerタイルを選択します。

- 登録されたSecret Storeリストが表示されます。リストのフィールドに関する説明は以下の通りです。

- Name : Secret Storeの名称です。

- Region : AWS Regionです。

- Auth Method : AWS Secrets Managerの認証方式です(IAM Role / Access Key / Assume Role)。

- Last Access At : 最後にSecretを照会した日時です。

AWS Secrets Manager連携情報の削除

Admin > General > System > Integrations > Secret Storesメニューに移動します。- AWS Secrets Managerタイルを選択します。

- 詳細画面で削除対象をチェックした後

Deleteボタンをクリックします。 - 確認ポップアップで

OKをクリックします。

削除しようとするSecret Storeを使用中のDBコネクションがある場合、該当コネクションのパスワード照会に影響を及ぼす可能性があります。