サーバーをグループで管理

Overview

数多くのサーバーをグループ化してアクセス可能なアカウントおよびポリシーを一度に適用できます。 目的に応じてサーバーグループを作成した後、一括でポリシーを便利に管理でき、このようにグループ化したサーバーグループ権限を個別ユーザーまたはユーザーグループに一度に付与できます。

サーバーグループ登録に必要な各リソースを事前に登録することをお勧めします。

- Administrator > Servers > Server Account Management > Server Account Templates

- Administrator > Servers > Server Account Management > SSH Key Configurations

サーバーグループ作成

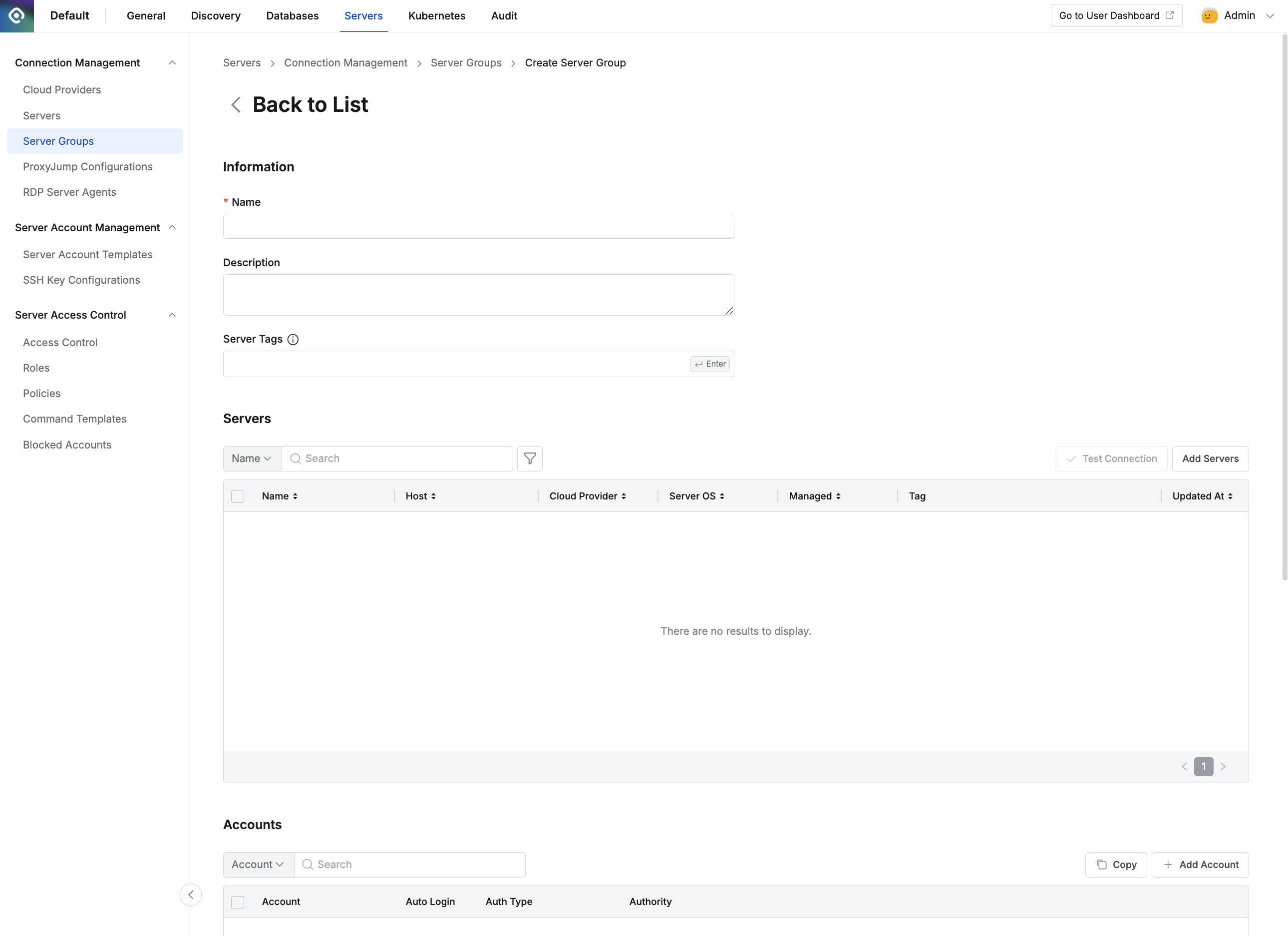

Administrator > Servers > Connection Management > Server Groups > Create Server Group

- Administrator > Servers > Connection Management > Server Groupsメニューに移動します。

- 右上の

+ Create Groupボタンをクリックします。 - グループ作成のための以下の情報を入力します。

- Name: サーバーグループを画面で区別できる名前です。

- Description: 該当サーバーグループに対する付加的な説明を入力できます。

- Server Tags: 該当サーバーグループに含まれるサーバーをServer Tagsを通じてフィルタリングして追加します。

Saveボタンを通じて保存します。

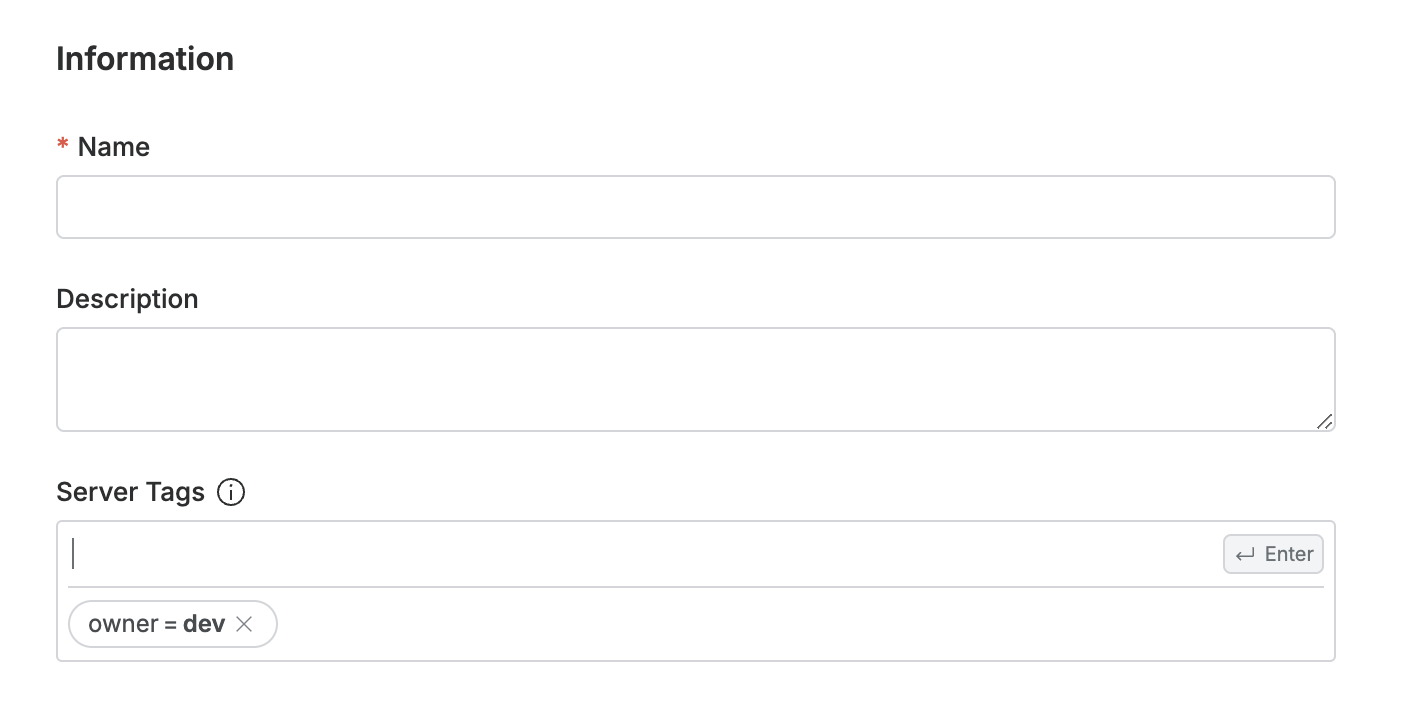

サーバーグループはTagベースでサーバーを管理できます。 特定TagをサーバーグループのServer Tagsに指定して、該当Tagがあるすべてのサーバーがサーバーグループに含まれる形態の流動的なサーバー管理が可能です。

サーバーグループ作成/修正

以下の情報を入力してサーバーグループを作成できます。 作成後、一部項目は修正が可能です。

1. 基本情報入力およびサーバーをTagで追加

- Name : サーバーグループの名前を入力します。

- Description : サーバーグループを説明できる内容を入力します。複数の管理者がいる場合、サーバーグループ間の簡単な識別のために目的に合わせて名前および説明を詳細に入力することをお勧めします。

- Server Tags : サーバーグループでまとめたいサーバーのタグを指定して流動的にサーバーグループの対象を管理できます。タグを通じて追加されたサーバーはサーバーテーブルで手動削除できないため、Server Tagsのタグを修正する必要があります。

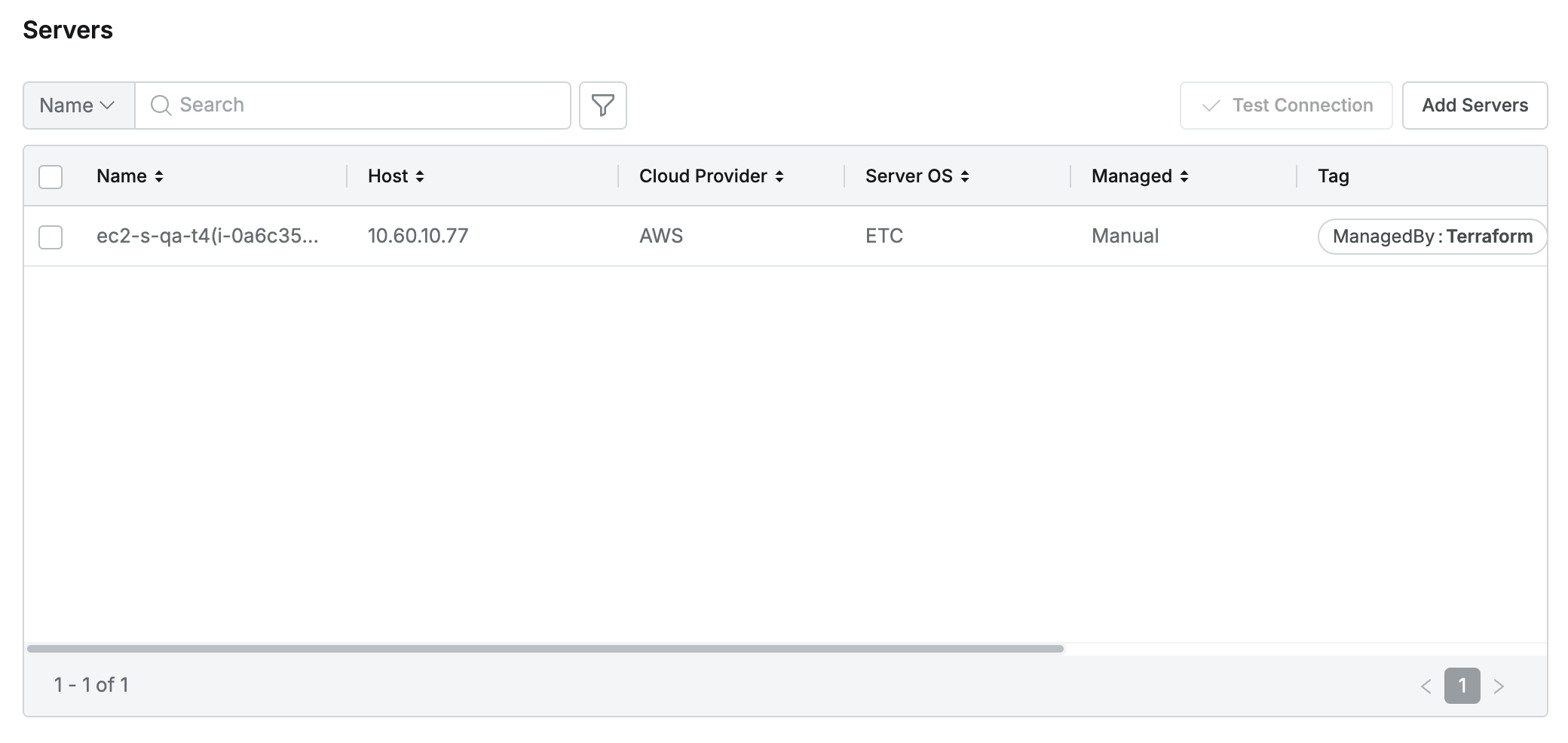

2. Serverを手動で追加

- Serversでは該当サーバーグループに属するサーバーを確認したり、サーバーをサーバーグループに手動追加できます。

- 右上の

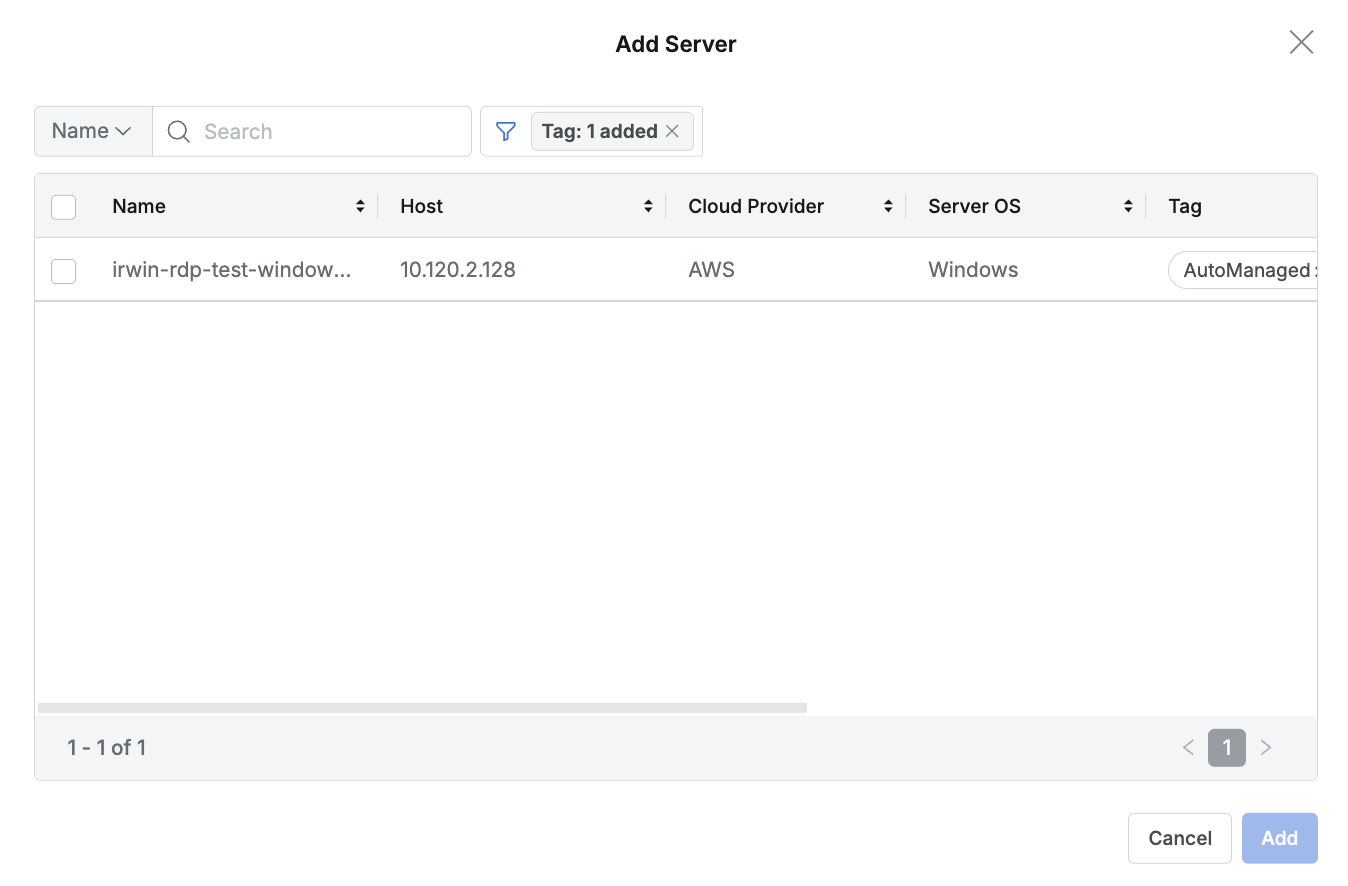

Add Serverボタンをクリックすると画面上部にサーバーリストを確認できるポップアップが表示されます。 - 該当ポップアップ窓でサーバーグループに追加する個別サーバーを選択後

Addボタンをクリックします。- ポップアップ内フィルター(:フィルター:)機能を利用して複数の条件でサーバーをフィルタリングできます。

- 最終該当サーバーグループに追加されたサーバーを確認できます。

- 右上の

11.3.0でServer groupに追加するサーバーリストポップアップでタグを使用して対象をフィルタできるようになりました。

TagでServer Groupに追加しようとする対象をフィルタリングした例

- InformationのServer Tagsで手動追加されたサーバーと関連するタグを削除しても、手動で追加されたサーバーはサーバーグループから除外されません。Serversテーブルでチェックボックス選択後表示される

Deleteボタンを通じた手動削除のみ可能です。 - Test Connectionを通じてServer Group内追加されたServerとAccountに対するアカウント情報確認ができます。

- Test Connectionを使用するには最小1個のServerとAccountをServer Groupに追加する必要があります。

Test ConnectionはServer Groupを保存した後にのみ使用できます。

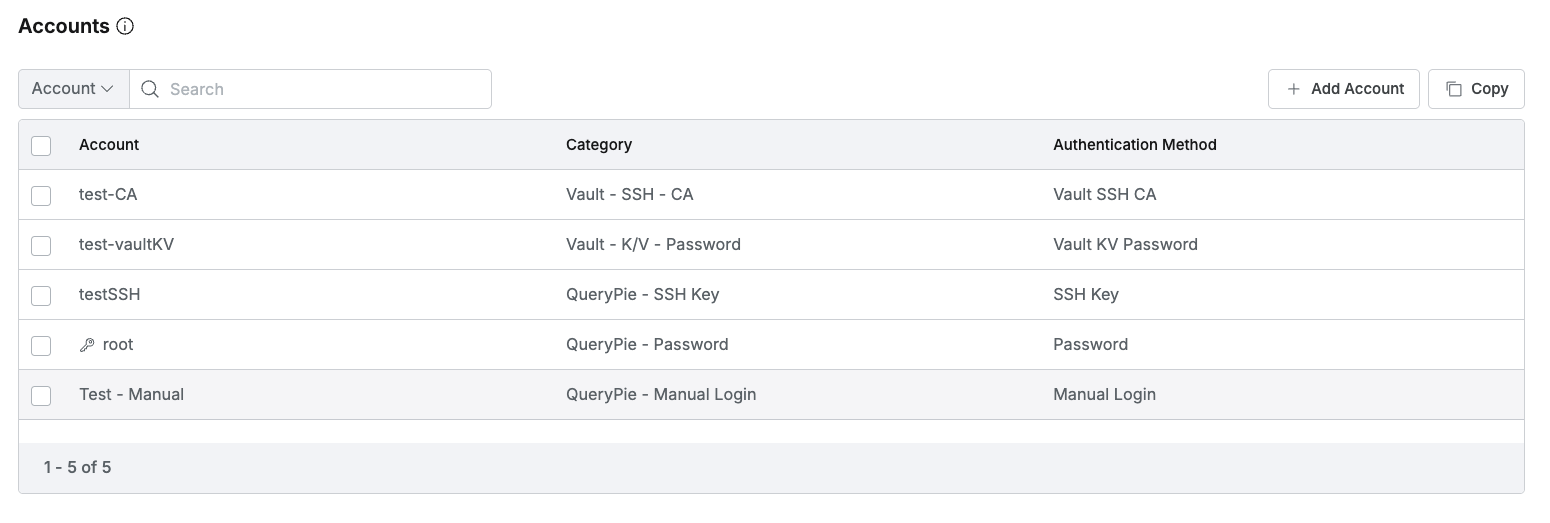

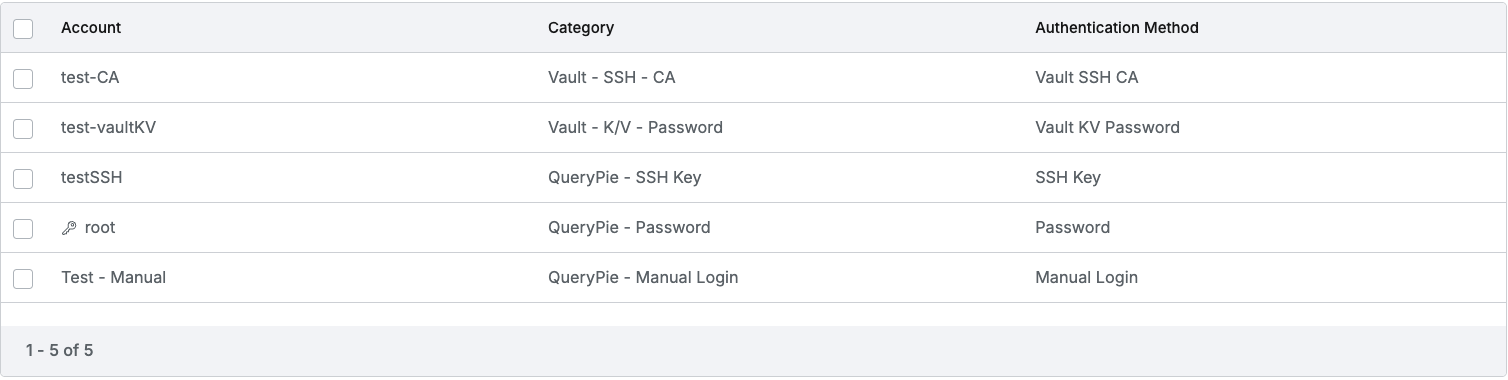

3. Accounts登録

- 該当コネクションにアクセス時に必要なAccountを登録し、管理します。Accountを登録する方法は2つあります。

Copyボタンを押してServer Account Templatesメニューで既に登録したAccountを一度に読み込めます。- Sever Account Templateを登録する方法はServer Account Templatesを参考にします。

- または

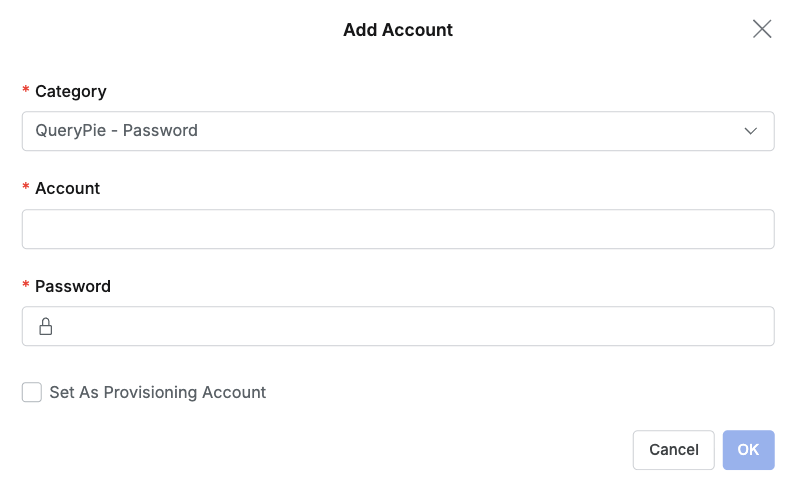

Add Account機能を利用して手動でAccountを追加できます。Add Accountボタンクリック時、アカウント設定のためのモーダル窓が表記されます。選択したCategoryごとに入力しなければならない項目が異なります。

- Provisioningアカウントで指定されたアカウントはAccount横に鍵アイコンが表示されます。

- カテゴリ別でアカウントを設定できます。

- Category : 最も先にアカウントの認証方式とタイプを定義するCategoryを選択する必要があります。選択するCategoryに応じて下段に表示される設定項目が動的に変更されます。

- 注意: アカウントを作成した後はCategoryを修正できませんので慎重に選択する必要があります。

- Category別設定項目

- QueryPie内部認証

QueryPie - Manual Login: サーバーアクセス時にユーザーが設定されたアカウントのパスワードを直接入力します。- 入力が必要な項目 : Account

QueryPie - Password: QueryPieに保存されたパスワードを使用して自動ログインします。- 入力が必要な項目 : Account, Password

- Admin > Servers > Configurations > Using One Time Accounts活性化時、Set As Provisioning Accountチェックボックスチェック可能

QueryPie - SSH Key: QueryPieに登録されたSSH Keyを使用して自動ログインします。- 入力および選択が必要な項目 : Account, SSH Key

- Admin > Servers > Configurations > Using One Time Accounts活性化時、Set As Provisioning Accountチェックボックスチェック可能

QueryPie - Custom Account: サーバーアクセス時に事前に登録されたアカウントの代わりに、ユーザーがアカウント情報を直接入力してアクセスできるように許可します。ユーザーはアクセス時点に露出される入力フィールドにアカウントとパスワードを手動で入力する必要があります。- 入力が必要な項目 : Alias

- Seamless SSH方式ではCustom Accountアクセスをサポートしません。

- Server AgentがインストールされたWindows ServerではCustom Accountアクセスをサポートしません。

- Server AgentがないWindows ServerではCustom Accountでのみアクセスできます。

- ProvisioningおよびOne Time Account

- Admin > Servers > ConfiguresでPassword ProvisioningとUsing One Time Accountsが活性化されていなければカテゴリ項目が表示されます。

QueryPie - Provisioning: QueryPieに登録されたアカウントをProvisioning用途で使用します。- 入力が必要な項目 : Account

- Admin > Servers > Configurations > Using One Time Accounts活性化時、Set As Provisioning Accountチェックボックスチェック可能

Active Directory - Provisioning: Active DirectoryアカウントをProvisioning用途で使用します。- 入力および選択が必要な項目 : Account, Secret Store

QueryPie - One Time Account: ユーザーがサーバーにアクセスする期間のみ有効な一回用一時アカウントのための用途で使用します。- 入力が必要な項目 : Account

- 必須条件: One Time Accountを使用するには必ずサーバーグループ内にProvisioningアカウントがまず指定されていなければなりません。

- Secret Store連携 (Hashicorp Vault)

- Admin > General > Security > Secret Storesが活性化されていなければカテゴリ項目が表示されます。

Vault - K/V - Password: Vault K/Vエンジンに保存されたパスワードを使用します。- 入力および選択が必要な項目 : Alias, Secret Store, Account Path, Password Path

- Secret Store : エンジンタイプがK/Vタイプの項目のみフィルタされて表記されます。

- サーバーグループにAccount情報登録時、Secret Store連携情報を活用すると事前指定されたSecret Store認証情報連携を通じてコネクションにアクセスできます。事前にサーバー認証情報をSecret Storeに保存し、サーバーリモートアクセス時にユーザーがSecret Storeに保存されたサーバー認証情報を活用してアクセスすることで、サーバー認証情報に対するセキュリティを強化できます。Server Groupsが指定されたServerはServer Groupsと同じSecret Storeを使用するように強制されます。

- Alias項目に利用者たちに露出されるサーバーアカウント名を入力します。

- 入力および選択が必要な項目 : Alias, Secret Store, Account Path, Password Path

Vault - K/V - SSH Key: Vault K/Vエンジンに保存されたSSH Keyを使用します。- 入力および選択が必要な項目 : Alias, Secret Store, Account Path, SSH Key Path

- Secret Store : エンジンタイプがK/Vタイプの項目のみフィルタされて表記されます。

- 入力および選択が必要な項目 : Alias, Secret Store, Account Path, SSH Key Path

Vault - SSH - OTP: VaultのSSH OTPエンジンを使用します。- 入力および選択が必要な項目: Account, Secret Store, Vault Role Path

- Secret Store : エンジンタイプがOTPタイプの項目のみフィルタされて表記されます。

- Hashicorp VaultのSSH OTPエンジンを使用して、Passwordless形態でサーバーアカウントを管理できます。ただし、サーバーにvaultのserver agentであるvault-ssh-helperをインストールする必要があります。詳細ガイドはHashicorp Vault公式ガイド を参考にしてください。

- 入力および選択が必要な項目: Account, Secret Store, Vault Role Path

Vault - SSH - CA: VaultのSSH CAエンジンを使用します。- 入力および選択が必要な項目: Account, Secret Store, Vault Role Path

- Secret Store : エンジンタイプがCAタイプの項目のみフィルタされて表記されます。

- Hashicorp VaultのSSH CAエンジン(Signed SSH certificates)を使用して、Passwordless形態でサーバーアカウントを管理できます。ただし、vault caエンジンで発行したPublic KeyをアクセスするサーバーのTrustedUserCAKeysに追加する必要があります。詳細ガイドはHashicorp Vault公式ガイド を参考にしてください。

- 入力および選択が必要な項目: Account, Secret Store, Vault Role Path

- QueryPie内部認証

共通項目: Account

- 個別アカウントを区別できる名前を入力します。

{username}を入力する場合、権限を受けた利用者がQueryPieでサーバーアクセス時、QueryPieのusernameで置換されます。- usernameがemail形態になっている場合、

{username_prefix}で入力するとQueryPieのusernameの接頭辞(@前の部分)で置換されます。

参考: Vault Role Path Vault SSH-OTPおよびSSH-CA認証方式ではVault Role PathフィールドにVaultに設定された特定Roleにアクセスするための全体APIパス(例: エンジンパス/creds/ロール名)を入力する必要があります。

参考: QueryPie - Custom Account

- Seamless SSHアクセス方式ではこの機能をサポートせず、アクセス試行時「Custom account not supported on seamless SSH」エラーメッセージが表示されます。

- Admin > Audit > Server Access Historyにはアクセスに使用されたAliasが記録されます。SSHアクセスの場合、ユーザーが入力したアカウント名も一緒に記録されますが、Server AgentがないWindows RDPアクセス時にはAliasのみ記録されます。

Provisioning Accountは実際のサーバーに登録されたアカウントでなければならず、以下のような設定が必要です。

- アカウント作成/削除権限が必須です。

- sudoを使う時、パスワードを入力しないように設定されていなければなりません。

macOSのVNCプロトコル制限により、VNCを通じた自動ログインを遮断します。 したがって、QueryPieでmacOSサーバーアクセス時、VNC接続後ユーザーが直接ログイン情報を入力する必要があります。

VaultでRoleを設定する時、

- Default extensions に以下の値を入力する必要があります。

{

"permit-port-forwarding": "",

"permit-pty": ""

}- TTL / Max TTL 設定時、60以上に設定します。

- QueryPieでは証明書のTTL(Time To Live)は60秒です。

- Signing Algorithm はrsa-sha2-256で設定します。

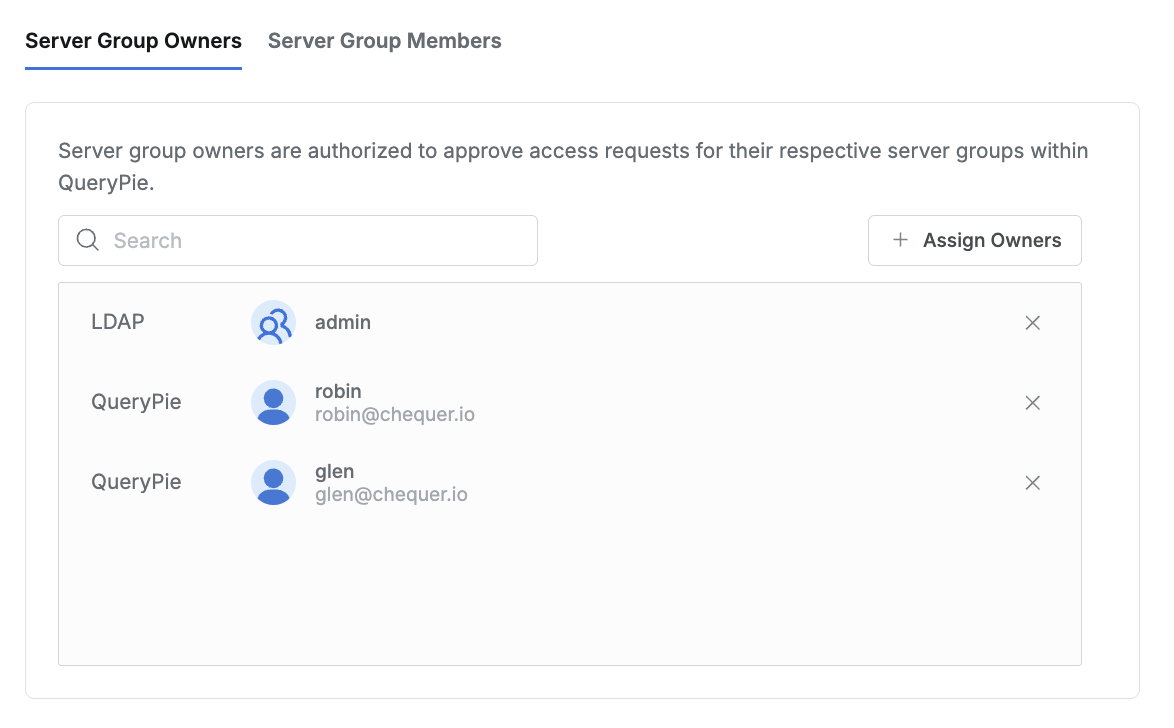

4. Server Group Owner登録

サーバーグループオーナーを登録してWorkflowの承認者で指定できます。

- 右上の

Assign OwnersボタンをクリックするとUserおよびUser Groupを表示するポップアップが表示されます。 - 該当ポップアップ窓でサーバーグループオーナーで指定するUserまたはUser Groupを選択後

Saveボタンをクリックします。 - 該当サーバーグループにオーナーで指定されたUserまたはUser Groupを確認できます。

Save Changesボタンを通じて保存します。

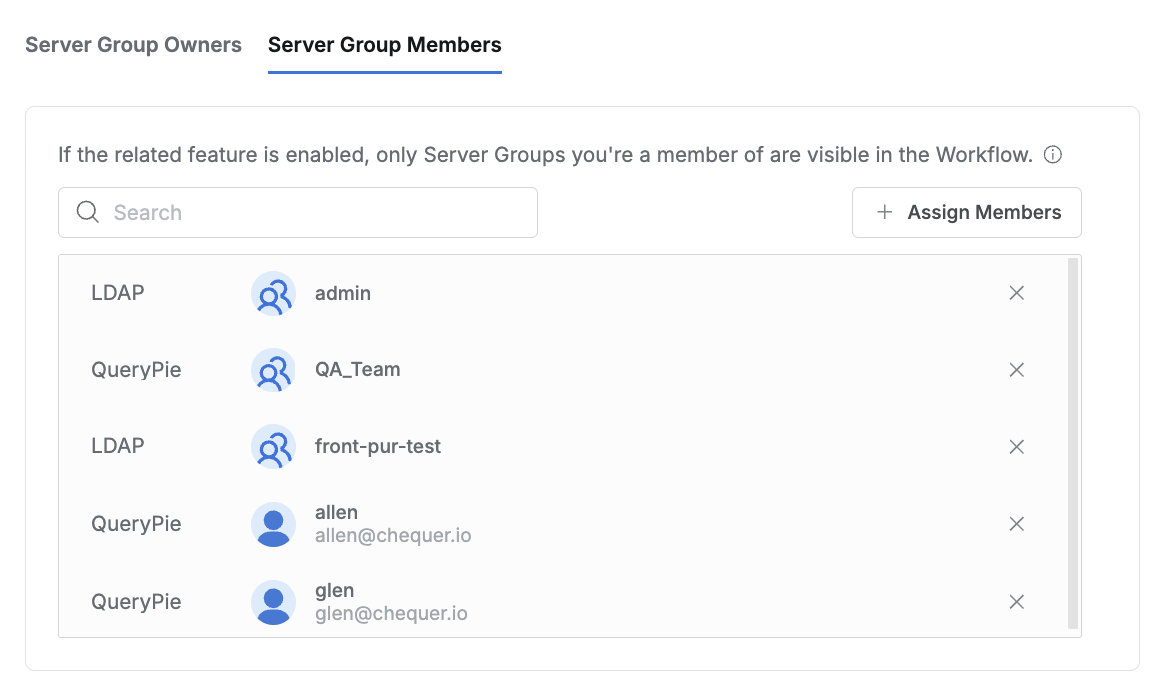

5. Server Group Member登録

サーバーグループメンバーを登録して利用者別Workflowで表示されるServer Groupを指定できます。

- 右上の

Assign MembersボタンをクリックするとUserおよびUser Groupを表示するポップアップが表示されます。 - 該当ポップアップ窓でサーバーグループメンバーで指定するUserまたはUser Groupを選択後

Saveボタンをクリックします。 - 該当サーバーグループにメンバーで指定されたUserまたはUser Groupを確認できます。

Save Changesボタンを通じて保存します。

Workflowで表示されるServer Groupを制限するにはAdmin > Servers > General > Configurationsで「Show Server Groups in Workflow if Assigned as Member」項目を活性化する必要があります。 詳細位置はServer Access Request Default Settings | 基本-サーバー-アクセス-ポリシー-設定ガイドを参考にお願いします。